Crypt0L0cker – Invasione di email – prestare attenzione agli allegati email

Crypt0L0cker – Invasione di email – prestare attenzione agli allegati email

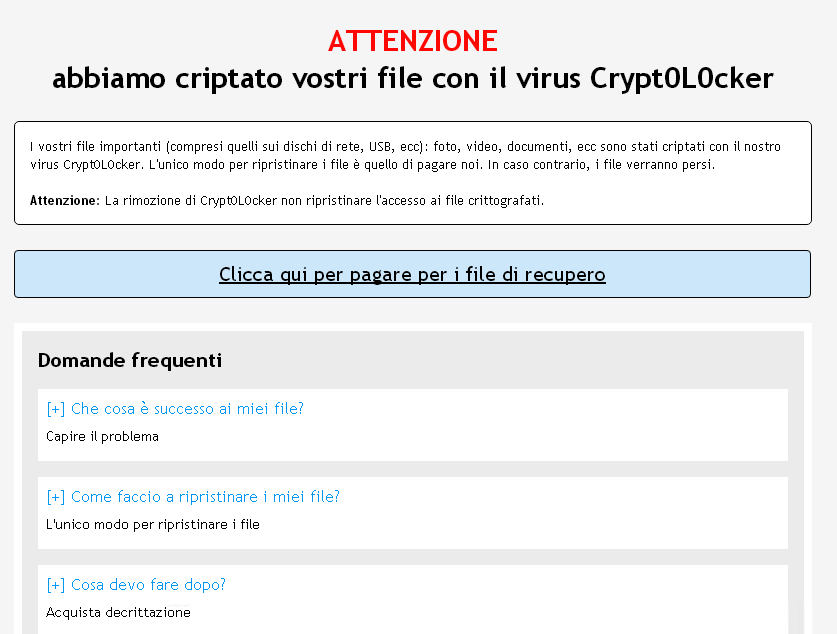

In queste ore è in atto una nuova ondata di e-mail con mittenti vari ( Istituti, Enti, gestori telefonici e fornitori di servizi) contenenti link e/o allegati che una volta seguiti o aperti installano nel sistema informatico il virus in grado di criptare tutti i dati presenti all’interno dello stesso e nei dispositivi ad esso collegati.

Fonte: Polizia Postale

Il consiglio più spassionato che si può dare in queste ore è di effettuare backup dei propri dati e di rieseguirli in tempi ristretti.

Attualmente è in corso un bombardamento di email contenenti, facilmente un file zip, al suo interno un eseguibile che, come al solito cripterà tutti i dati presenti nel device (computer, notebook, netbook, tablet o smartphone, ed anche tutti i dati presenti nelle connessioni di Rete presenti in LAN che riuscirà a raggiungere.

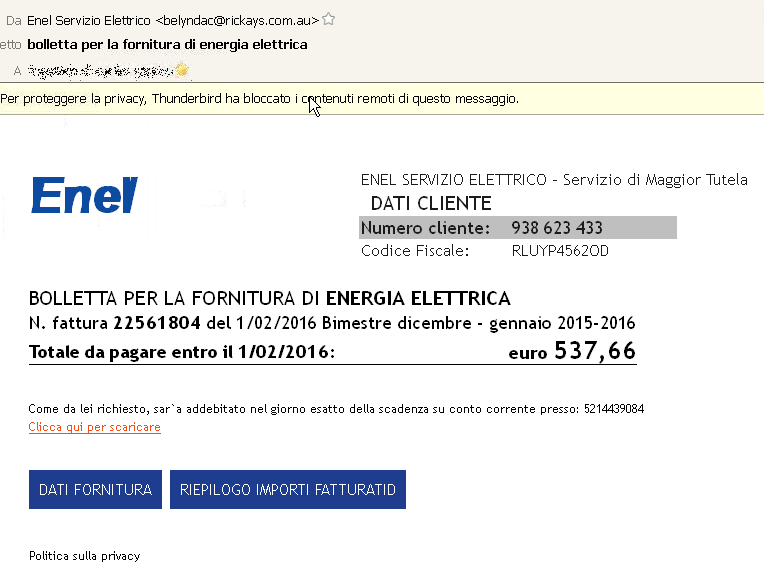

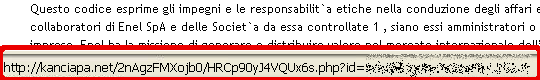

Ad esempio vi può capitare di ricevere una email che sembra che provenga da ENEL, come questa qui sotto:

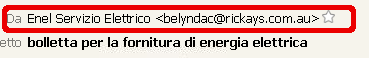

Ad occhi più accorti la email pare subito fasulla ma in particolare dobbiamo fare caso all’indirizzo email del mittente

come si può notare l’indirizzo email vero è belyndac@rickays.com.au e non l’ENEL, dunque l’email è fasulla

In secondo luogo il logo dell’ENEl sullemail appre evidentemente fasullo

in terzo luogo:

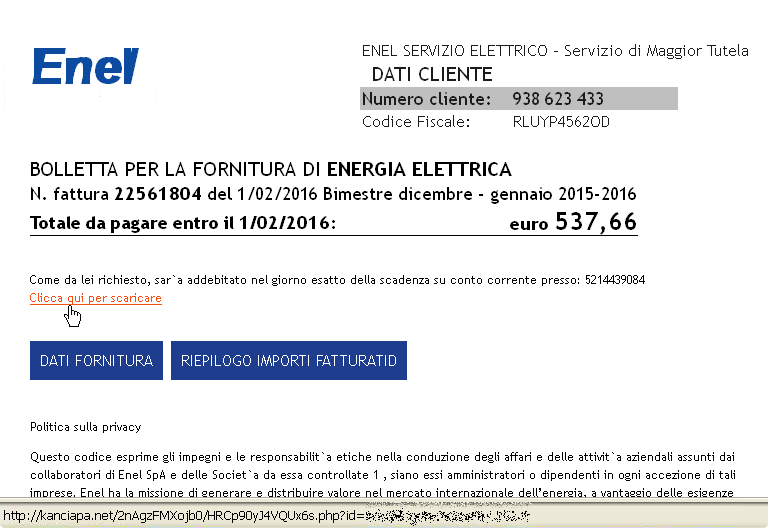

L’email, nel caso non contiene allegati ma invita a cliccare su un link (collegamento) per scaricare la bolletta

Con il programma client Mozilla Thunderbird ( ma anche con altri, come anche nei browser) quando passate con il mouse su un link (collegamento) nella barra di stato (in basso alla finestra) appare il link che stiamo per andare a visitare

come su può notare il link non punta al sito ENEL ma al dominio kanciapa.net e tra parentesi si prende anche il riferimento dell’indirizzo email che sta per essere colpito dal crypto.

QUESTA EMAIL VA CESTINATA SUBITO

Come prevenire la sicurezza dei dati?

eseguite backup dei dati e non lasciate che questi backup siano sempre accessibili, nella norma una buona programmazione di backup esegue il backup incrementale e l’applicazione di backup è presente sull’unità di backp stesso o è una macchina sicura, non è mai il computer che accede all’area backup! in quanto in caso di infezione quasi sicuramente contagia anche l’area di backup.

Il minimo che si può fare è di fare una copia dei dati su un disco esterno e lla fine del backup scollegarlo dal computer.

In secondo luogo esistono anche dei software che permettono la prevenzione della criptazione dei dati, come già detto in passato

Crypto infezione: protezione e tentativi di recupero file

Free Ransomware Decrittografia e Malware Removal ToolKit

Come porre rimedio ai file criptati?

Una cosa da non fare assolutamente è pagare, anche perchè non avete la certezza di poter recupare i vostri file.

Cosa è successo ai miei dati?

I vostri dati sono stati criptati con una chiave di criptazione e con cifratura che va dai 16 ai 512 bit. Nella realtà conoscendo il grado di cifratura e la chiave di criptazione può essere possibile recuperare i dati

Come posso tentare di recuperare i dati?

I dati sono recuperabili attraverso il tentativo di recuperare la chiave e il grado di criptazione.

potete provare ad eseguire le istruzioni qui riportate oppure farvi aiutare da un esperto

Crypto infezione: protezione e tentativi di recupero file

Ricordate che pagare non garantisce il recupero dei dati ed incrementa lo sviluppo di sistemi simili da parte degli Hacker

Nel caso in questione (email di esempio sopra) l’attacco può essere identificato come TorrentLocker

Per prima cosa fate una pulizia del sistema per i file temporanei. Un programma valido a questo scopo può essere CCleaner

Poi una volta effettuata la rimozione (pulizia) dei file temporanei passiamo ad eseguire una scansione con un antimalware, se non ne utilizzate troverei valido Malwarebytes AntiMalware

Continuando si passa a fare una scansione con un antivirus

Con Windows effettuare un ripristino di sistema ad una data antecedente.

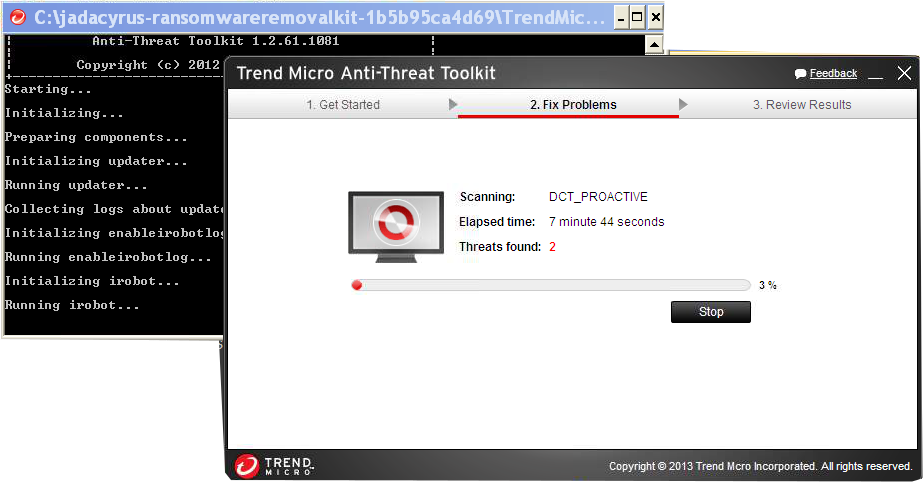

Usare Ransomware Tool di rimozione per risolvere l’infezione da Ransomware

fare attenzione alla versione da utilizzare scaricatelo da qui per essere sicuri di utilizzare l’ultima versione

Se il sistema è bloccato dal ransomware allora riavviate in modalità provvisoria con supporto di rete

per le istruzioni complete visitate questa pagina

Al termine della scansione viene visualizzato il risultato con la lista dei file infetti. Cliccate sul pulsante [Fiz Selected] ed attendete il termine del processo.

In questa modo dovremmo aver debellato l’applicazione di criptamento dei file.

Rimane ora da tentare di recuperare i propri file criptati.

.

Generazione2000 Blog Generazione2000 Blog – Magazine Tips and Tricks

Generazione2000 Blog Generazione2000 Blog – Magazine Tips and Tricks